#1

vinaction

-

- Members

- 2 Сообщений:

Newbie

Отправлено 17 Сентябрь 2012 — 16:16

Было открыто сообщение которое якобы от коллекторов. Теперь не открываются файлы Word, Excel, картинки (jpg).

После перезагрузки открылся текстовый документ, где предлагалась помощь в дешифровке. Надо отправить емаил на адрес — no4noi_koshmar@yahoo.com

и был присвоен ID 045

Буду очень признателен за помощь!

PS Вложил 2 зашифрованных файла —

http://zalil.ru/33760390

А вот и архив с этим злостным вирусом!!!!

—

Сообщение было изменено RomaNNN: 17 Сентябрь 2012 — 16:17

Нельзя постить вирусы

- Наверх

#2

Dr.Robot

Dr.Robot

-

- Helpers

- 2 964 Сообщений:

Poster

Отправлено 17 Сентябрь 2012 — 16:16

1. Если Вы подозреваете у себя на компьютере вирусную активность и хотите получить помощь в этом разделе,

Вам необходимо кроме описания проблемы приложить к письму логи работы трёх программ — сканера Dr. Web (или CureIt!, если антивирус Dr. Web не установлен на Вашем ПК), Hijackthis и RkU. Где найти эти программы и как сделать логи описано в Инструкции. Без логов помочь Вам не сможет даже самый квалифицированный специалист.

2. Если у Вас при включении компьютера появляется окно с требованием перечислить некоторую сумму денег и при этом блокируется доступ к рабочему столу,

— попытайтесь найти коды разблокировки здесь https://www.drweb.com/xperf/unlocker/

— детально опишите как выглядит это окно (цвет, текст, количество кнопок, появляется ли оно до появления окна приветствия Windows или сразу же после включении компьютера);

— дождаться ответа аналитика или хелпера;

3. Если у Вас зашифрованы файлы,

Что не нужно делать:

— лечить и удалять найденные антивирусом вирусы в автоматическом режиме или самостоятельно. Можно переместить всё найденное в карантин, а после спросить специалистов или не предпринимать никаких действий, а просто сообщить название найденных вирусов;

— переустанавливать операционную систему;

— менять расширение у зашифрованных файлов;

— очищать папки с временными файлами, а также историю браузера;

Что необходимо сделать:

— прислать в вирусную лабораторию Dr. Web https://vms.drweb.com/sendvirus/ несколько зашифрованных файлов и, если есть, их не зашифрованные копии в категорию Запрос на лечение. Дожидаться ответа на Вашу почту вирусного аналитика и далее следовать его указаниям ведя с ним переписку по почте. На форуме рекомендуется указать номер тикета вирлаба — это номер Вашего запроса, содержащий строку вида [drweb.com #3219200];

— собрать и выложить в своей теме логи утилит, указанных в Правилах этого раздела форума;

- Наверх

#3

RomaNNN

RomaNNN

-

- Posters

- 6 000 Сообщений:

Ковальски

Отправлено 17 Сентябрь 2012 — 16:19

Нельзя постить вирусы!

Выполните требования из поста 2.

Если есть два способа, простой и сложный, то выбирай сложный, так как он проще простого способа, который тоже сложный, но ещё и кривой.

- Наверх

#4

vinaction

vinaction

-

- Members

- 2 Сообщений:

Newbie

Отправлено 17 Сентябрь 2012 — 16:25

Нельзя постить вирусы!

Выполните требования из поста 2.

Прошу прощения…

Насчет описания — пришло бухгалтеру сообщение, якобы от коллекторов банковских счетов.

В письме приложение — архив в rar’е

После запуска приложения из архива перестали открываться документы формата. doc, xls, jpg.

После перезагрузки компьютера автоматически было открыто окно в wordpade где было написано, что для помощи в дешифровке файлов надо отправить емал на адрес no4noi_koshmar@yahoo.com

и был указан ID 045 который надо было указать в письме вымогателям.

- Наверх

#5

RomaNNN

RomaNNN

-

- Posters

- 6 000 Сообщений:

Ковальски

Отправлено 17 Сентябрь 2012 — 16:30

vinaction, еще раз, выполните требования из поста 2:

Что необходимо сделать:

— прислать в вирусную лабораторию Dr. Web https://vms.drweb.com/sendvirus/ несколько зашифрованных файлов и, если есть, их не зашифрованные копии в категорию Запрос на лечение. Дожидаться ответа на Вашу почту вирусного аналитика и далее следовать его указаниям ведя с ним переписку по почте. На форуме рекомендуется указать номер тикета вирлаба — это номер Вашего запроса, содержащий строку вида [drweb.com #3219200];

— собрать и выложить в своей теме логи утилит, указанных в Правилах этого раздела форума;

Если есть два способа, простой и сложный, то выбирай сложный, так как он проще простого способа, который тоже сложный, но ещё и кривой.

- Наверх

Никак, Птр? Если файл хранился на винде и был доступен по виндовой шаре — линух там или не линух на сервере — пофиг. Если Птр, то лучше сразу бэкап брать, если он есть конечно

Файл зашифрован вирусом Ransom:DOS/Petya.A, если заражённая Windows находится в заблокированном состоянии (вымагают биткойны), то можно извлечь заражённый сектор и с его помощью узнать ключ, который вирус примет и начнёт расшифровку. Если антивирус удалил заражение, то файлы мертвы, восстановить можно лишь из резервной копии. Для Windows 7 и старше это работает через систему восстановления, если она не была отключена шаловливыми ручками. Просто кликаем правой кнопкой по файлу и выбираем пункт «Восстановить прежнюю версию». Если предложено будет восстановление на слишком старую версию (месячной давности), можно попробовать восстановить всю папку с этими файлами (как правило для папок есть копии 1-2 дневной давности).

Для начала, нужно узнать, чем вы заразились. Для этого по-хорошему, нужно снять образ диска и проверить его антивирусом на другом компьютере (или на вашем же, загрузившись с LiveCD)

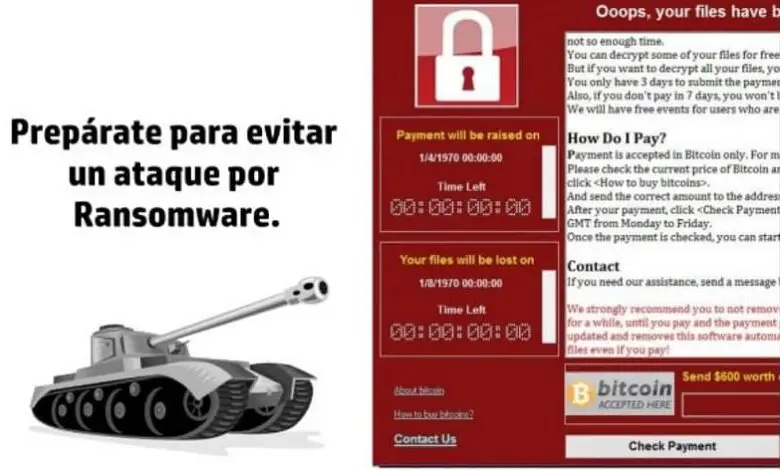

Вирусы существуют всегда. Но 2020 год запомнится как год, когда вирусы подверглись яростным атакам не только против человечества, но и против социальных сетей. Там даже существует компьютерные вирусы, атакующие файлы Office. Мы вам покажем как исправить легко документ или Fichier Слово зашифровано un вирус.

Таким образом вы избежите потери данных и предотвратите доступ к документу для работы с вашей информацией и сбора выкупа, чтобы освободить и восстановить контроль над вашим файлом Word. Прочтите эту статью до конца чтобы узнать и предотвратить это.

Если вы не можете открыть документ Word, содержащий всю информацию о вашей диссертации, и видите, что он зашифрован, ваш компьютер заражен программой-вымогателем. Эти инфекции шифруют файлы на вашем компьютере, а затем вымогают у вас деньги:

«Его файлы зашифрованы» … Он предлагает вам расшифровать их, если вы заплатите биткойнами. Инструкции по уплате выкупа помещаются хакерами на ваш рабочий стол в текстовом файле, файле HTML или во всплывающем окне.

«.Зида» — это расширение файла, которое добавляется в конец вашего исходного имени файла, поэтому вы заметите, что эти заблокированные файлы зашифрованы.

Как файлы Word загрязняются

Заражение вирусом — основная причина повреждения файлов документов Word. Обычно это происходит за спиной пользователя, когда:

- Вы скачиваете зараженные программы.

- Вы открываете файлы из своей электронной почты из неизвестных источников.

- Переходите по подозрительным ссылкам.

- Вы представляете из USB-ключи заражены или вы не обновили антивирус.

Как исправить файл Word, зашифрованный вирусами

Бесплатное ПО Malwarebytes — одно из самых известных и наиболее часто используемых приложений для защиты от вредоносных программ для Windows. Он способен уничтожать многие типы вредоносных программ, которые другие приложения обычно игнорируют. Все это совершенно ничего не стоит вам; даже избавит вас от взятки.

- Скачать бесплатно Malwarebytes . После загрузки Malwarebytes дважды щелкните файл. «MBSetup» для установки Malwarebytes на свой компьютер.

- После начала установки Malwarebytes вы увидите мастер установки Malwarebytes, который проведет вас шаг за шагом через процесс установки.

- По окончании установки Malwarebytes программа выдаст вам скриншот: «Добро пожаловать в Malwarebytes» . Нажмите кнопку «Начать» .

- Вам будет предложено выбрать между бесплатной версией и премиум-версией. версия «Премиум» from Malwarebytes предоставляет превентивные функции: сканирование в реальном времени и защиту от программ-вымогателей. Однако выберите бесплатную версию для лечения вашего ПК. Пока этого будет достаточно.

Бесплатная версия

- Cliquez-сюр- «Используйте Malwarebytes бесплатно» . А затем нажмите «Сканирование» . Malwarebytes автоматически обновит антивирусные базы и начнет сканирование вашего компьютера на наличие вредоносных и других вредоносных программ. Этот процесс может занять несколько минут.

- Дождитесь завершения сканирования Malwarebytes. После завершения сканирования на экране отобразятся вредоносные программы, обнаруженные Malwarebytes. Чтобы удалить вирусы обнаружено Malwarebytes, нажмите кнопку «Карантин» .

- Malwarebytes завершит свою работу через «Убийство» все вредоносные вирусы навсегда на вашем компьютере. Чтобы завершить процесс удаления вредоносного ПО, Malwarebytes попросит вас «Заново» твой компьютер.

После завершения процесса удаления вредоносного ПО вы можете закрыть Malwarebytes и убедитесь, что ваш файл Word расшифрован от всех вирусов и что вы можете использовать его без проблем. Мы надеемся, что вам удалось получить файл с диссертацией и вы смогли вовремя его показать. Поделитесь этой статьей со своими одноклассниками.

|

0 / 0 / 0 Регистрация: 04.05.2015 Сообщений: 31 |

|

|

1 |

|

|

13.05.2015, 14:30. Показов 3748. Ответов 4

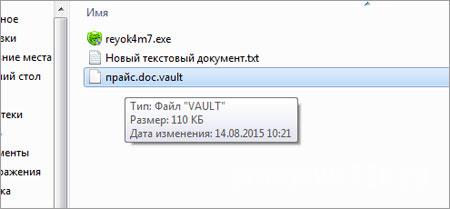

Пришло письмо с архивом, в котором был файл, имеющий расширение js. Антивирус возмущался, но его отключили и открыли файл. В результате все документы с расширением doc, xls зашифрованы и имеют расширение vault. Помогите, пожалуйста, расшифровать документы.

0 |

|

Programming Эксперт 94731 / 64177 / 26122 Регистрация: 12.04.2006 Сообщений: 116,782 |

13.05.2015, 14:30 |

|

4 |

|

20162 / 14884 / 2828 Регистрация: 08.10.2012 Сообщений: 60,365 |

|

|

14.05.2015, 16:20 |

2 |

|

Здравствуйте! С расшифровкой не поможем, будет зачистка следов. Внимание! Рекомендации написаны специально для пользователя Merlin07. Если рекомендации написаны не для вас, не используйте их — это может повредить вашей системе. Закройте все программы, временно выгрузите антивирус, файрволл и прочее защитное ПО.

0 |

|

0 / 0 / 0 Регистрация: 04.05.2015 Сообщений: 31 |

|

|

15.05.2015, 14:17 [ТС] |

3 |

|

не хватило терпения, не дождавшись ответа, почистил вручную. Но скрипт на всякий случай запустил. Логи отправляю.

0 |

|

20162 / 14884 / 2828 Регистрация: 08.10.2012 Сообщений: 60,365 |

|

|

15.05.2015, 14:26 |

4 |

|

Чисто. Может повезет и Вам удастся восстановить из теневых копий, проверьте. Выполните скрипт в AVZ при наличии доступа в интернет: Код var

LogPath : string;

ScriptPath : string;

begin

LogPath := GetAVZDirectory + 'logavz_log.txt';

if FileExists(LogPath) Then DeleteFile(LogPath);

ScriptPath := GetAVZDirectory +'ScanVuln.txt';

if DownloadFile('http://dataforce.ru/~kad/ScanVuln.txt', ScriptPath, 1) then ExecuteScript(ScriptPath) else

begin

if DownloadFile('http://dataforce.ru/~kad/ScanVuln.txt', ScriptPath, 0) then ExecuteScript(ScriptPath)

else begin

ShowMessage('Невозможно загрузить скрипт AVZ для обнаружения наиболее часто используемых уязвимостей!');

exit;

end;

end;

if FileExists(LogPath) Then ExecuteFile('notepad.exe', LogPath, 1, 0, false)

end.

После его работы, если будут найдены уязвимости, в блокноте откроется файл avz_log.txt со ссылками на обновления системы и критичных к безопасности программ, которые нужно загрузить и установить. Пройдитесь по ссылкам из файла avz_log.txt и установите все рекомендуемые обновления (если таковые будут). Прочтите и выполните Рекомендации после удаления вредоносного ПО

0 |

|

0 / 0 / 0 Регистрация: 04.05.2015 Сообщений: 31 |

|

|

19.05.2015, 07:10 [ТС] |

5 |

|

Спасибо, но у меня XP, так что восстановить теневую копию не получится.

0 |

Слово это новый вирус, блокирующий файлы, который активно распространяется по Интернету.. Примечательно, что Word произошел от другого опасного вируса — программы-вымогателя Dharma.. Существует множество разновидностей вируса Дхарма, и, несмотря на разницу в алгоритмах шифрования,, все они имеют общую цель — заблокировать доступ к конфиденциальным данным пользователя, а затем потребовать деньги за ключ дешифрования.. В шифровании, он также может удалять теневые копии файлов и точки восстановления системы, что делает восстановление файлов практически невозможным. тем не менее, мы не можем рекомендовать вам заплатить выкуп за расшифровку ваших файлов, потому что нет никаких гарантий, что они отправят вам инструмент для дешифрования. В этой статье, вы найдете инструкции, как удалить программу-вымогатель Word и расшифровать файлы .word.

Семейная группа Crysis / Dharma

Как мы упоминали ранее, вирус влияет на данные таким образом, что вы не сможете открывать файлы с .id-xxxxxxxx.[vm1iqzi@aol.com].слово расширение, если они не расшифрованы. Здесь, Программа-вымогатель Word отображает всплывающее окно и создает ФАЙЛЫ ENCRYPTED.txt файл. Киберпреступники призывают пользователей связаться с ними по электронной почте, чтобы узнать сумму выкупа и как можно скорее решить проблему.. По-прежнему, злоумышленники предлагают бесплатную расшифровку нескольких файлов, чтобы доказать, что они действительно могут расшифровать файлы жертвы. типично, такие вирусные программы достаточно надежно шифруют данные, поэтому у вас нет другого выбора, кроме как покупать инструменты дешифрования у киберпреступников.. Регулярное резервное копирование избавит вас от этих проблем. Стоит отметить, что файлы остаются зашифрованными даже после удаления программы-вымогателя., его удаление только предотвращает дальнейшее шифрование.

Содержание всплывающего окна:

Все ваши файлы зашифрованы!

Все файлы были зашифрованы из-за проблемы безопасности с вашим ПК. Если вы хотите, чтобы восстановить их, напишите нам на почту vm1iqzi@aol.com

Напишите этот ID в заголовке сообщения —

В случае отсутствия ответа в 24 часов напишите нам на эти электронные письма:vm1iqzi@aol.com

Вы должны платить за расшифровку в Bitcoins. Цена зависит от того, насколько быстро вы пишите нам. После оплаты мы вышлем Вам инструмент дешифрования, который будет расшифровывать все файлы.

Бесплатная расшифровка как гарантия

Перед оплатой Вы можете отправить нам до 5 файлы для бесплатного дешифрования. Общий размер файлов не должен превышать 10 МБ. (не архивируются), и файлы не должны содержать ценную информацию. (базы данных,резервное копирование, большие листы Excel, и т.п.)

Как получить Bitcoins

Самый простой способ купить биткойны является LocalBitcoins сайт. Вы должны зарегистрироваться, нажмите «Купить биткойны», и выбрать продавца по методу оплаты и цены.

HTTPS://localbitcoins.com/buy_bitcoins

Также вы можете найти другие места, чтобы купить Bitcoins и начинающие вести здесь:

HTTP://www.coindesk.com/information/how-can-i-buy-bitcoins/

Внимание!

Не переименовывать зашифрованные файлы.

Не пытайтесь расшифровать данные с помощью программного обеспечения сторонних производителей, это может привести к потере данных.

Дешифрование файлов с помощью третьих сторон может привести к увеличению цены (они добавляют свой взнос в нашем) или вы можете стать жертвой мошенничества.

Мы настоятельно рекомендуем не соблюдать их требования, потому что нет никаких гарантий, что вы получите свои файлы, когда транзакция произойдет.. Напротив, высок риск быть обманутым и просто остаться ни с чем. Единственный надежный способ решить проблему — удалить программу-вымогатель Word из системы с помощью соответствующего программного обеспечения, чтобы остановить вредоносные действия вируса, а затем восстановить ваши данные из резервной копии..

Содержание записки о выкупе FILES ENCRYPTED.txt:

все ваши данные были заблокированы нами

Ты хочешь вернуться?

написать письмо vm1iqzi@aol.com

На последней стадии заражения., эта программа-вымогатель может удалить все теневые тома на вашем компьютере.. После этого, вы не сможете выполнить стандартную процедуру восстановления зашифрованных данных с помощью этих теневых томов. Есть два решения для удаления Word Ransomware и расшифровки ваших файлов.. Первый — использовать инструмент для автоматического удаления.. Этот метод подходит даже для неопытных пользователей, поскольку инструмент удаления может удалить все экземпляры вируса всего за несколько кликов.. Второй — использовать Руководство по удалению вручную.. Это более сложный способ, требующий специальных навыков работы с компьютером..

Скриншот зашифрованных Word вирусных файлов:

Как программа-вымогатель Word попадает на мой компьютер?

Киберпреступники используют различные методы для доставки вируса на целевой компьютер.. Вирусы-вымогатели могут проникать на компьютеры жертв более чем одним или двумя способами., в большинстве случаев, Атака криптовирусного вымогательства осуществляется с помощью следующих методов:

| имя | Слово |

| Тип угрозы | Вирусы-Вымогатели, cryptovirus, блокирующий файл вирус |

| Расширение файла | .[vm1iqzi@aol.com].слово |

| Выкуп записка | всплывающее окно, ФАЙЛЫ ENCRYPTED.txt |

| Контакт | vm1iqzi@aol.com |

| Генеалогия | Программа-вымогатель DHARMA |

| Обнаружения | стой (Win32:Выкуп [Выкуп]), BitDefender (Trojan.Ransom.Crysis.E), ESET NOD32, (Вариант Win32 / Filecoder.Crysis.P), Kaspersky (Trojan-Ransom.Win32.Crusis.to), больше обнаружений (VirusTotal) |

| Распределение | Спам-вложения электронной почты, RDP, пиратское программное обеспечение, торрент-сайты, фишинговые сайты |

| Инструмент для удаления |

Чтобы полностью удалить программу-вымогатель с вашего компьютера, вам нужно будет установить антивирусное программное обеспечение. Мы рекомендуем использовать SpyHunter |

| Инструмент восстановления |

Единственный эффективный способ восстановить файлы — скопировать их из сохраненной резервной копии.. Если у вас нет подходящей резервной копии, вы можете использовать стороннее программное обеспечение для восстановления, такое как Звездное восстановление данных |

Как удалить программу-вымогатель Word?

Рекомендуемое решение:

-

Инструмент для удаления

-

Инструмент восстановления

-

Инструмент предотвращения

Попробуйте SpyHunter

SpyHunter — это мощный инструмент, который может поддерживать чистоту вашей Windows. Он автоматически найдет и удалит все элементы, связанные с вредоносным ПО.. Это не только самый простой способ избавиться от вредоносных программ, но и самый безопасный и надежный..

Полная версия SpyHunter стоит $42 (ты получаешь 6 месяцев подписки). Нажав кнопку, вы соглашаетесь с EULA а также Политика конфиденциальности. Скачивание начнется автоматически.

Скачать SpyHunter

Попробуйте звездное восстановление данных

Stellar Data Recovery — один из самых эффективных инструментов для восстановления потерянных и поврежденных файлов — документы, электронные письма, картинки, видео, аудио файлы, и многое другое — на любом устройстве с Windows. Мощный механизм сканирования может обнаруживать скомпрометированные файлы и, наконец, сохранять их в указанном месте назначения.. Несмотря на свою продвинутость, он очень краткий и простой, чтобы в нем разобраться даже самый неопытный пользователь..

Скачать Stellar Data Recovery

Попробуйте MailWasher

Безопасность электронной почты — первая линия защиты от вирусов-вымогателей. Сделать это, мы рекомендуем вам использовать MailWasher. MailWasher блокирует вирусы-вымогатели, поступающие через спам и фишинг, и автоматически обнаруживает вредоносные вложения и URL-адреса. К тому же, вредоносные сообщения могут быть заблокированы еще до того, как получатель их откроет. Поскольку основным источником распространения вирусов-вымогателей являются зараженные электронные письма, антиспам значительно снижает риск появления вируса на вашем компьютере.

Скачать MailWasher

После полного удаления вируса из вашей системы, вы можете начать процесс восстановления ваших файлов.

Как расшифровать файлы, зараженные Word Ransomware?

К большому сожалению, нет бесплатных инструментов дешифрования, которые смогут расшифровать файлы, зашифрованные любыми вариантами Dharma Ransomware.. Все перечисленные ниже методы не гарантируют полного восстановления файла.. тем не менее, из-за отсутствия других способов, кроме выплаты выкупа, советуем выполнять их, возможно они помогут хотя бы частично восстановить ваши данные.

метод 1. Восстановите ваши файлы с помощью Recovery Tool

Скачать Stellar Data Recovery

-

- Бег Звездное восстановление данных.

- Выберите тип файлов, которые вы хотите восстановить, и нажмите следующий.

-

- Выберите диск и папку, в которой расположены эти файлы и даты, которые вы хотите восстановить их и нажмите сканирование.

-

- После завершения процесса сканирования, щелчок Восстанавливаться восстановить ваши файлы.

-

- После этого, выберите пункт назначения и щелкните Начать экономить сохранить восстановленные данные.

Поскольку новые вирусы-вымогатели появляются почти каждый день, нет технической возможности выпустить дешифратор для каждого вируса. В этом случае, инструмент восстановления приходит на помощь. Несмотря на то, что это один из самых эффективных методов при отсутствии дешифратора, это не 100 проц и не единственный способ.

метод 2. Восстановление системы с помощью функции восстановления системы

Хотя последние версии Word Ransomware могут удалять файлы восстановления системы, этот метод может помочь вам частично восстановить ваши файлы. Дайте ему попробовать и использовать стандартную функцию восстановления системы, чтобы оживить ваши данные. Весь процесс предпочтительно проводить в Безопасный режим с командной строкой:

Для пользователей Windows XP / Vista / 7:

Перезагрузите компьютер и перед запуском системы — нажмите F8 несколько раз. Это предотвратит загрузку системы и покажет Дополнительные параметры загрузки экран. выберите Безопасный режим с командной строкой вариант из списка вариантов, используя стрелки вверх и вниз на клавиатуре и хит Войти.

Для Windows 8/10 пользователи:

-

- Нажмите Пуск кнопка, затем выберите настройки

- Нажмите Обновить & Безопасность, затем выберите восстановление и нажмите Перезагрузить сейчас.

- После перезагрузки устройства, идти к Устранение проблем > Расширенные опции >Ввод в эксплуатацию Настройки > Перезапуск

- После перезагрузки ПК, ты должен нажать F5 ключ к Включить безопасный режим с помощью командной строки.

После загрузки системы в Безопасный режим с командной строкой, делать следующее:

-

- В окне командной строки, тип cd восстановить и нажмите Войти.

-

- Затем введите rstrui.exe и нажмите Войти очередной раз.

-

- Как только появится новое окно, щелчок следующий.

-

- Выберите дату до появления инфекции и нажмите следующий очередной раз

-

- В открывшемся всплывающем окне, щелчок да чтобы начать восстановление системы.

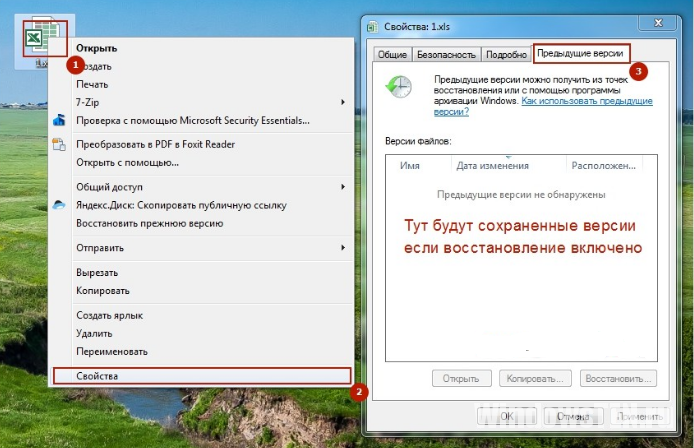

метод 4. Ролл файлов обратно к предыдущей версии

Предыдущие версии могут быть копии файлов и папок, созданных Windows Backup (если он активен) или копия файлов и папок, созданная с помощью функции восстановления системы. Вы можете использовать эту функцию для восстановления файлов и папок, которые вы случайно изменены или удалены, или которые были повреждены. Эта функция доступна в Windows, 7 и более поздние версии.

- Щелкните зашифрованный файл и выберите свойства

- Открой Предыдущая версия табуляция

- Выберите самую последнюю версию и нажмите копия

- Нажмите Восстановить

Как защитить вашу систему от программ-вымогателей?

Никто не застрахован от заражения вирусом, который тайно шифрует ваши данные. Но чтобы минимизировать этот риск, вам нужно соблюдать правила:

1. Всегда делайте обновления Windows вовремя и поддерживайте их в актуальном состоянии. Помните, что эти обновления закрывают дыры в системе безопасности, через которые вирус может проникнуть на ваш компьютер..

2. Самый эффективный способ избежать потери данных — это, конечно, сделать резервную копию всех важных данных с вашего компьютера.. Достаточно просто синхронизировать нужные папки с одним из облачных сервисов., чтобы не бояться увидеть текст, требующий оплаты биткойнами в обмен на ключ дешифрования. Это может быть облако или удаленный жесткий диск в сети.. Если вы храните все свои файлы в Интернете, вероятность заражения вирусом будет ниже. Не копируйте на внешние жесткие диски, так как это может повредить им.

3. Поскольку спам-электронная почта является наиболее популярной формой распространения вирусов-вымогателей, пользователь никогда не должен открывать вложения электронной почты, не просканировав их антивирусом.. Простое нажатие на ссылку или открытие вложения может повредить операционную систему. (Windows) за несколько минут, повредить важные данные и заразить вирусом другие машины.

4. Все предыдущие методы не имеют значения, если у вас нет надежного антивируса.. Наличие на вашем компьютере антивирусной защиты может предотвратить все эти неприятные сюрпризы.. Антивирусная защита защитит вас от вредоносных программ, потеря денег, потеря времени, вторжение в вашу личную жизнь. Сейчас антивирусная защита настолько огромна, что сложно сделать выбор в пользу одной из них.. Если вы не определились, кому отдать предпочтение, предлагаем вам ознакомиться с нашими Топ 5 Антивирусного ПО для Windows

Закройте все программы, временно выгрузите антивирус, файрволл и прочее защитное ПО.

Выполните скрипт в АВЗ (Файл — Выполнить скрипт):

begin

ShowMessage('Внимание! Перед выполнением скрипта AVZ автоматически закроет все сетевые подключения.'+#13#10+'После перезагрузки компьютера подключения к сети будут восстановлены в автоматическом режиме.');

ExecuteFile('net.exe', 'stop tcpip /y', 0, 15000, true);

QuarantineFile('C:WindowsSystem32АHTОMSYS19.exe','');

QuarantineFile('C:UsersЕвгений.1216381764413782.exe','');

QuarantineFile('C:UsersB7E3~1AppDataLocalTemp59108~1.EXE','');

QuarantineFile('C:UsersЕвгенийDocumentsIterraluatmql.dll','');

DeleteFile('C:UsersЕвгенийDocumentsIterraluatmql.dll');

DeleteFile('C:UsersB7E3~1AppDataLocalTemp59108~1.EXE');

DeleteFile('C:UsersЕвгений.1216381764413782.exe');

DeleteFile('C:WindowsSystem32АHTОMSYS19.exe');

DeleteFileMask('C:UsersЕвгенийDocumentsIterra', '*.*', true);

DeleteDirectory('C:UsersЕвгенийDocumentsIterra');

DeleteFileMask('C:ProgramData4Ago0zj10kU', '*.*', true);

DeleteDirectory('C:ProgramData4Ago0zj10kU');

DelBHO('{fe704bf8-384b-44e1-8cf2-8dbeb3637a8a}');

RegKeyParamDel('HKEY_LOCAL_MACHINE','SYSTEMCurrentControlSetServicesWinDefendParameters','ServiceDll');

RegKeyIntParamWrite('HKCU', 'SoftwareMicrosoftWindowsCurrentVersionInternet SettingsZones3', '1201', 3);

RegKeyIntParamWrite('HKCU', 'SoftwareMicrosoftWindowsCurrentVersionInternet SettingsZones3', '1001', 1);

RegKeyIntParamWrite('HKCU', 'SoftwareMicrosoftWindowsCurrentVersionInternet SettingsZones3', '1004', 3);

RegKeyIntParamWrite('HKCU', 'SoftwareMicrosoftWindowsCurrentVersionInternet SettingsZones3', '2201', 3);

RegKeyIntParamWrite('HKCU', 'SoftwareMicrosoftWindowsCurrentVersionInternet SettingsZones3', '1804', 1);

ExecuteSysClean;

RebootWindows(true);

end.Компьютер

перезагрузится

. После перезагрузки, выполните такой скрипт:

begin

CreateQurantineArchive(GetAVZDirectory+'quarantine.zip');

end.Полученный архив quarantine.zip из папки с распакованной утилитой AVZ отправьте с помощью этой формы или на этот почтовый ящик: quarantine <at> safezone.cc (замените <at> на @) с указанием ссылки на тему в теме (заголовке) сообщения и с указанием пароля: virus в теле письма.

Скачайте Malwarebytes’ Anti-Malware или с зеркала, установите (во время установки откажитесь от использования Пробной версии), обновите базы, выберите «Perform Full Scan» («Полное сканирование«), нажмите «Scan» («Сканирование«), после сканирования — Ok — Show Results («Показать результаты«) — Откройте лог, скопируйте в Блокнот и прикрепите его к следующему посту.

Самостоятельно ничего не удаляйте!!!

Если лог не открылся, то найти его можно в следующей папке:

%appdata%MalwarebytesMalwarebytes' Anti-MalwareLogs Если базы MBAM в автоматическом режиме обновить не удалось, обновите их отдельно. Загрузить обновление MBAM.

Подробнее читайте в руководстве

Файлы сейчас поглядим

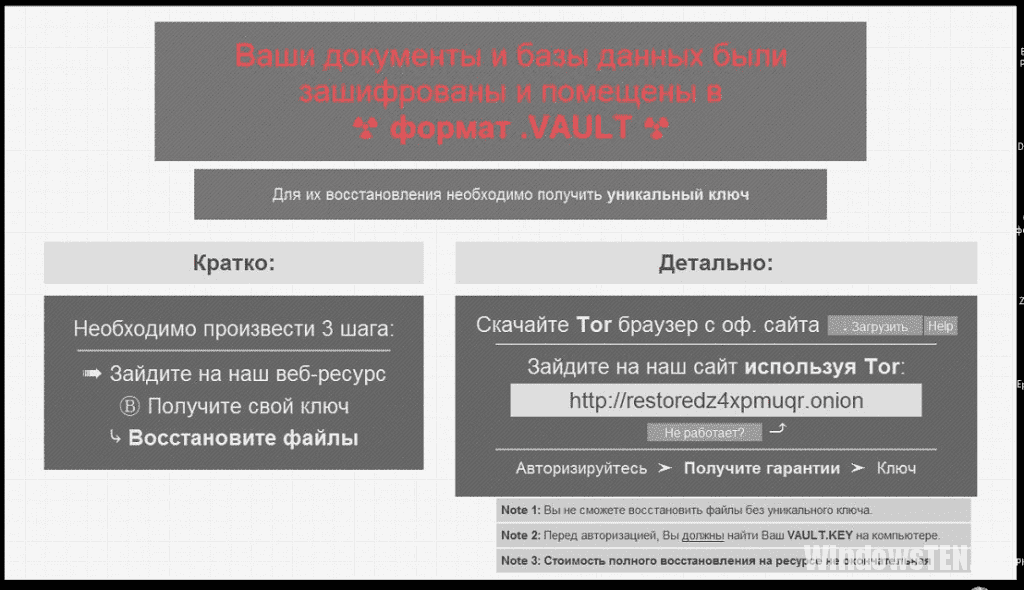

Вирусы могут создавать назойливую рекламу и использовать ваш трафик для своих нужд. Но вдвойне неприятно, когда хакеры опускаются к шантажу, ограничивая доступ к вашим файлам и требуют деньги. Если вы потеряли доступ к документам, и для нормальной работы нужно заплатить, то вы стали жертвой опасного вируса Vault который активно распространяется по сети.

Данный вирус относится к программам-шифровальщикам. Он загружает на ваш компьютер простую программу, которая зашифровывает файлы Word, Excel, mp3-файлы, графические изображения, присваивая им расширение *.Vault.

После шифровки, пользователь полностью теряет доступ к данным. Для возобновления доступа, программой создается специальный ключ. Он остается в руках хакеров. За предоставление ключа, шантажисты требуют деньги.

Пути распространения

Вирус распространяется в замаскированном виде через электронную почту, Skype или социальные сети. Представляет собой исполняемый скрипт с расширением .js. В ряде случаев злоумышленники запаковывают вирус в архив, чтобы его сложнее можно было отследить.

После того, как пользователь запускает скрипт, вирус скачивается с серверов хакеров, а затем поселяется в папке TEMP и шифрует файлы. Антивирусы не блокируют Vault, т.к. видят в нем безопасный шифровальщик, — полезную утилиту, которую используют для защиты данных от взломщиков.

Удаление

К тому моменту, когда вы обнаружили вирус, он уже успел сделать грязную работу. Поэтому, хакеры особо не заморачиваются над тем, чтобы создавать какую-либо защиту для своего детища. Файлы трояна расположены в папке TEMP.

Удалять все подряд ни в коем случае нельзя. Перед тем как удалить вирус Vault с компьютера, обязательно сохраните следующие файлы:

- CONFIRMATION.KEY– отображает количество зашифрованных файлов. Это своеобразная «смета» для злоумышленников. Благодаря ей, они определяют количество средств, которые они готовы потребовать за возобновление доступа.

- Vault.KEY – ключ к данным. Он содержит идентификатор, который используют хакеры, чтобы подобрать ключ доступа к именно вашим файлам.

- Vault.txt– общая информация о порядке возобновления и сайте взломщиков.

Не факт, что эти файлы вам понадобятся. Но на всякий случай лучше их хранить.

После того как вы очистили папку, сканируйте систему бесплатной программой CureIT от DrWeb, и антивирусом. Затем нужно перезагрузить компьютер и запустить диспетчер задач. Если среди процессов нет подозрительных, значит, все прошло правильно, и самая легкая часть пути осталась позади.

Расшифровка файлов после заражения

В своих обращениях к жертвам, хакеры пишут: «Поспешите, у вас мало времени», или «Время работает против вас». Злоумышленникам нужно, чтобы вы паниковали, чтобы приняли спонтанное решение, не думая расстались с деньгами за доступ к важным файлам. Действовать нужно строго наоборот. У вас есть зашифрованные файлы, и способы вернуть к ним доступ:

- Купить ключ у вымогателей.

- Попытаться найти следы ключа на своем компьютере.

- Восстановить резервные копии файлов.

- Воспользоваться решениями от антивирусных лабораторий.

Покупка ключа у хакеров

Покупать ключ у хакеров, это как выполнять требования террористов. С моральной точки зрения – очевидно, худшая затея. Деньги, которыми вы спонсируете собственный обман позже потратят на усовершенствованные виды мошенничества. Но этот вариант имеет место, ведь есть подтвержденные случаи возвращения доступа после оплаты.

Поиск дешифратора в системе

Гораздо лучше – попытаться восстановить файлы самостоятельно. Есть простой способ как восстановить файлы после Vault вируса. Поскольку в основе вредоносного ПО лежит безопасная программа-шифровщик, дешифровальный ключ создается изначально на жестком диске компьютера. Затем он отправляется на сервер взломщиков. А уже потом – удаляется. Поэтому первым делом ищите ключ. Возможно, он еще не удален. Имя ключа secring.gpg. Если удастся найти его в системе – вам повезло.

Восстановление сохраненных копий

Можно также восстановить копии файлов. Если у вас активирована защита системы, Windows применяет к файлам процедуру резервного копирования. Жмем на файл правой кнопкой, открываем вкладку «Свойства». В открывшемся окне нажимаем «Предыдущие версии». Восстанавливаем их, и пользуемся.

Совет! Старайтесь не забывать о создании точек восстановления системы. Они могут выручить вас там, где не работают обычные методы устранения проблемы.

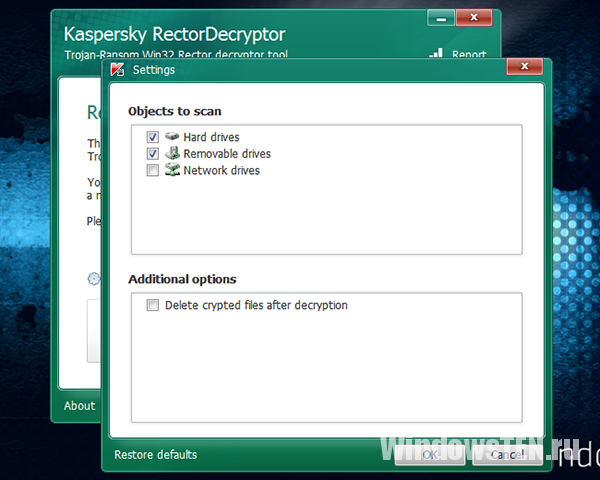

Решения от антивирусных лабораторий

И «Лаборатория Касперского» и DrWeb признают, что бороться с шифровальными вирусами тяжело. Также трудно и определить их в системе. Но у антивирусных лабораторий есть дешифраторы, которые в ряде случаев помогают в ситуации. У «Касперского» это RectorDecryptor. Утилита сама ищет и исправляет пораженные файлы.

Если этот вариант не помог, отправляйте файл на анализ в DrWeb, и там подберут дешифратор к конкретному случаю. Запрос с описанием проблемы пишите в поддержку на официальном сайте лаборатории. Ознакомившись с проблемой, специалисты предложат отправить 3 файла:

- CONFIRMATION.KEY;

- Vault.KEY;

- Пример зашифрованного файла.

В результате, вы получите или настроенную под конкретный случай утилиту для разблокировки всех файлов либо существующего файла.

Услуги сторонних компаний

В связи с распространением вируса, участилось количество веб-сервисов, предлагающих разблокировку за деньги. Пользоваться такими услугами нельзя ни в коем случае. Как предупреждают в «Лаборатории Касперского», в случае, когда прогрессивные аналитические центры не способны решить проблему, надеяться на спасение от сомнительной организации не стоит.

Не стоит пользоваться и программами, которые предлагают установить такие организации. Vault часто использует открытый способ шифровки RSA-1024, и технически, разблокировать его машинным способом просто невозможно.

Как уберечь себя от вируса в будущем

Vault-вирус крайне редко определяется антивирусными программами. Поэтом, есть ряд правил, руководствуясь которыми можно уберечь себя от шифровальщиков в будущем:

- Проверяйте файлы. Документы с расширением .js, которые приходят вам на почту или в социальные сети, априори опасны. Открывать их не стоит, а если вы хотите принять участие в борьбе с хакерами – лучше сразу отправлять на анализ в антивирусные лаборатории.

- Копируйте данные. Храните резервные копии там, где вирус не сможет их повредить. Используйте съемные носители. Синхронизируйте с облачными сервисами, такими как OneCloud, DropBox, GoogleDrive, или Я.Диск.

- Доверяйте проверенным источником. Отказывайтесь от программ, в источниках которых вы не уверены. Если у приложения доступен официальный поставщик – лучше пользоваться им, а не решениями от неизвестных организаций.

- Откажитесь от пиратской продукции. Мошенники не приходят одни. Когда вы скачиваете взломанную игру, или программное обеспечение, то рискуете получить вшитый вирус. Лицензия — это растраты. Вместе с тем и безопасность.

Восстановление файлов и лечение вируса шифровальщика

Лечение вируса шифровальщика. Все чаще компьютеры подвергаются атакам вирусов. Есть вирусы, которые поражают браузеры, загрузчики системы, определенные программы и даже компьютерное железо. Не меньший вред наносят вирусы шифровальщики, которые шифруют файлы Word, Excel, базу 1C, электронные ключи, документы налоговой и пенсионного фонда.

И если в организации нет опытного программиста, то чаще всего все эти документы становятся безвозвратно потерянными. Самое простое, что можно сделать в этом случае, — это переустановить операционную систему. Такой вирус может прийти по электронной почте и распространиться по локальной сети за очень короткое время.

О том, как можно восстановить файлы после «работы» такого вируса нам сегодня расскажет Антон Севостьянов, который работает системным администратором, и практически каждый день сталкивается с различными компьютерными проблемами, которые могут коснуться любого из нас. Сегодня же речь пойдет о вирусах-шифровальщиках.

Мнение эксперта

Витальева Анжела, консультант по работе с офисными программами

Со всеми вопросами обращайтесь ко мне!

Задать вопрос эксперту

Такой генератор создает для каждой новой копии вируса свой собственный расшифровщик, отличный от всех остальных, но выполняющий ту же функцию. Если же вам нужны дополнительные объяснения, обращайтесь ко мне!

Так Stealth-вирусы скрываются от опытного пользователя и многих антивирусных средств, которые осуществляют ранний поиск вирусов по изменениям длин файлов контрольных сумм и содержимого загрузочных секторов.

Характеристика заражения разными видами компьютерных вирусов / Справочник: Бингоскул

Способ, при котором вирус дописывается в конец файла и изменяет у COM-файла первые несколько байт, а у EXE-файла — несколько полей заголовка, часто называется стандартным способом заражения файлов.

Календарь событий

Ежегодная конференция КОД ИБ | ПЕРМЬ 2023

Код ИБ — экосистема проектов с самым широким охватом ИБ-профессионалов. Региональная. Подробнее

Вебинар «Защита интеллектуальных систем учета электроэнергии»

Компания Infotecs приглашает 14 апреля с 10.00 до 11.00 на вебинар «Защита интеллектуальных систем. Подробнее

Вебинар «Резервное копирование и хранение данных с Киберпротект»

ГК «Перемена» с компанией «Киберпротект» приглашают вас 14 апреля 2023г. в 11:00 (мск) на. Подробнее

Гайд-вебинар от «СёрчИнформ»: как решать ИБ-задачи с помощью SIEM

«СёрчИнформ» приглашает специалистов по ИТ и информационной безопасности, на бесплатный. Подробнее

Вебинар «Импортозамещение в Информационной безопасности: что происходит на рынке, обзор конкретных ИБ-продуктов»

Вебинар «Импортозамещение в Информационной безопасности: что происходит на рынке, обзор. Подробнее

Вебинар «Что делать, если импортные СЗИ стали ключевым риском вашей АСУ ТП?»

Вебинар «Что делать, если импортные СЗИ стали ключевым риском вашей АСУ ТП» состоится 14. Подробнее

Вебинар «Автоматизация защиты персональных данных»

О вебинаре В Госдуму внесен законопроект об усилении защиты персональных данных россиян. Подробнее

Семинар: Security Roadshow 2023

Приглашаем Вас 14 апреля 2023 года (начало в 13:00) принять участие в семинаре, тематика которого. Подробнее

Восстановление файлов и лечение вируса шифровальщика

Zip File, мамкины хацкеры. Сегодня я расскажу вам, как злоумышленники прячут ссылки на вредоносное программное обеспечение и фишинговые сайты прямо в word’овских документах. Данный метод маскировки настолько хорош, что может поставить в тупик, даже прожжённого офисного планктона.

Мнение эксперта

Витальева Анжела, консультант по работе с офисными программами

Со всеми вопросами обращайтесь ко мне!

Задать вопрос эксперту

жестком диске, на котором устанавливается сама операционная система включена функция защиты системы Мой компьютер ПКМ Свойства Дополнительные параметры системы Защита системы С Включено. Если же вам нужны дополнительные объяснения, обращайтесь ко мне!

Вредоносные приложения появились в 1960-х годах, вирусы – в 80-х годах. При заражении компьютера они способны нанести непоправимый вред хранимой на дисках информации, подчинить аппаратные ресурсы ПК воле автора зловредной программы. Рассмотрим основные способы заражения ПК и виды проявления деятельности вирусов.

Тест по информатике на тему Компьютерные вирусы и антивирусные программы

Так Stealth-вирусы скрываются от опытного пользователя и многих антивирусных средств, которые осуществляют ранний поиск вирусов по изменениям длин файлов контрольных сумм и содержимого загрузочных секторов.

Меры профилактики заражения ПК вирусом

При комплексном подходе предотвратить инфицирование системы реально. Кратко перечислим меры защиты личной информации от компьютерных вирусов.

- Использование подлинной версии надёжного антивирусного продукта.

- Загрузка бесплатных приложений только с официальных сайтов с предварительной проверкой объектов в облаке, например, на Virustotal.

- Работа в операционной системе из-под учётной записи с ограниченными правами.

- Проверка ссылок в сообщениях на почте и мессенджерах на безопасность.

- Регулярное обновление операционной системы, баз антивируса.

- Периодическое сканирование дисков.

- Отключение автозапуска съемных накопителей.

- Использование брандмауэра, VPN.

- Блокировка всплывающих окон в браузере.

- Использование расширений для удаления рекламы.

Во избежание заражения не стоит кликать по рекламе, скачивать взломанные программы, патчи к ним, посещать сайты с плохой репутацией.

Мнение эксперта

Витальева Анжела, консультант по работе с офисными программами

Со всеми вопросами обращайтесь ко мне!

Задать вопрос эксперту

Таким образом, код вируса присутствует в системе в единственном экземпляре, а все зараженные файлы всего лишь подключают его. Если же вам нужны дополнительные объяснения, обращайтесь ко мне!

Вирусы, которые распространяются в компьютерной сети и не изменяют файлы или секторы дисков. Они проникают в память компьютера из компьютерной сети, вычисляют сетевые адреса других компьютеров и рассылают по этим адресам свои копии. Такие вирусы иногда создают рабочие файлы на дисках системы, но могут вообще не обращаться к ресурсам компьютера (за исключением оперативной памяти).

НОУ ИНТУИТ | Лекция | Классификация вирусов

- Вирусы – им присущи все перечисленные выше признаки.

- Рекламное ПО – во вкладках браузера, на рабочем столе, в разных программах появляется однообразная реклама.

- Шпионы – маскируются, могут изменять настройки безопасности, блокировать выход в интернет.

- Вымогатели – блокируют доступ к диску, препятствуют загрузке ОС, рабочего стола. Просят перевести деньги за код для расшифровки данных.

- Боты – задействуют аппаратные возможности ПК в целях злоумышленника, обычно – участие в бот-сетях для организации DDoS-атак.

- Руткиты – получают удалённый доступ к ПК, управляют им в фоне.

- Трояны – имеют обширный спектр проявлений.

- Майнеры – сильно нагружают видеокарту, процессор. Одни – всегда, другие – во время простоя компьютера.

Лечение зашифрованных файлов / Подробнее.http://www.drweb.ru / Поддержка / Антивирусная лаборатория Модификации вируса пишут часто, по этому работники антивирусных программ не успевают разрабатывать дешифраторы.

| Вид вредоноса | Как работает |

| Файловый | Встраивается в исполняемый файл, активируется при его выполнении. |

| Загрузочный | Прописывается в загрузочный сектор накопителя. |

| Макровирус | Макрокоманды, заражающие документы Word, Excel. |

| Драйверный | Инфицируют драйверы. |

| Сетевой | Распространяются по сети, в виде вложений в электронные письма. |